Làm gì để bảo đảm an ninh mạng?

40% website có lỗ hổng

PV: Xin chào ông! Là một chuyên gia trong lĩnh vực an ninh mạng, xin ông cho biết cách thức mà tin tặc đã sử dụng để tấn công hệ thống tại 2 sân bay Nội Bài và Tân Sơn Nhất hôm 29-7.

Ông Ngô Tuấn Anh: Việc website của Việt Nam Airlines bị deface và hệ thống âm thanh, màn hình thông báo tại nhà ga bị chiếm quyền cho thấy hacker đã xâm nhập được sâu vào hệ thống. Khả năng lớn là máy quản trị viên đã bị kiểm soát, theo dõi bởi phần mềm gián điệp (spyware). Đây là cách thức tấn công không mới, thông thường các phần mềm gián điệp này lợi dụng lỗ hổng an ninh trong file văn bản (Word, Excel, Power Point) để phát tán. Các phần mềm gián điệp này không phải là những virus lây nhiễm một cách ngẫu nhiên vào hệ thống mà được phát tán một cách có chủ đích

|

| Ông Ngô Tuấn Anh |

Vụ tấn công đã làm hơn 100 chuyến bay bị chậm do phải thực hiện thủ tục check-in bằng tay, ngoài ra, hơn 400.000 thông tin cá nhân của khách hàng là hội viên thẻ Bông sen Vàng đã bị rò rỉ trên mạng. Theo thông báo từ Vietnam Airlines mã số bảo mật thẻ thanh toán (CVC, CSC, CVV…) mà khách hàng sử dụng khi giao dịch trực tuyến không được lưu trữ tại bất kỳ hệ thống nào của Vietnam Airlines, do vậy người sử dụng có thể yên tâm về việc thẻ tín dụng của mình bị lạm dụng. Tuy nhiên việc email bị lộ lọt cũng đặt khách hàng trước nguy cơ trở thành nạn nhân của spam hoặc các email lừa đảo.

Có thể nhiều người đang nghĩ rằng ngành hàng không chỉ có một hệ thống mạng xuyên suốt. Song thực tế, hệ thống hàng không gồm 3 thành phần: Vận tải hàng không (chuyên chở khách và hàng hóa - các hãng hàng không), Cảng hàng không - sân bay (đảm bảo hạ tầng khu bay và khu vực làm thủ tục hành khách, hàng hóa) và Quản lý bay (bảo đảm các dịch vụ cho các chuyến bay thực hiện an toàn hiệu quả). Mỗi thành phần lại có một hệ thống mạng độc lập.

Ở vụ việc của Vietnam Airlines và hệ thống thông tin sân bay Việt Nam, cuộc tấn công mới chỉ được thực hiện trên hệ thống mạng của hãng hàng không và sân bay, chưa có dấu hiệu tấn công vào hệ thống Quản lý bay. Do đó, sự an toàn của các chuyến bay không bị ảnh hưởng. Tuy nhiên, vụ tấn công vừa qua cũng đặt ra những yêu cầu cần rà soát toàn bộ hệ thống từ đó tìm ra những điểm yếu nhằm phát hiện sớm, ngăn chặn các cuộc tấn công khác có thể xảy ra trong tương lai.

|

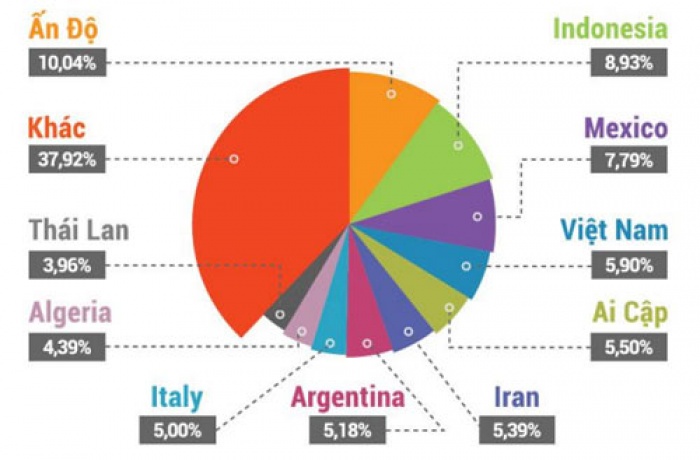

| Biểu đồ 10 quốc gia dẫn đầu về lỗ hổng Router |

PV: Đầu năm 2016, Ngân hàng TMCP Tiên Phong suýt bị hack mất 1 triệu USD, gần đây lại thêm vụ tấn công Vietnam Airlines tại 2 sân bay Nội Bài và Tân Sơn Nhất. Vậy, qua 2 vụ việc trên ông đánh giá thế nào về việc đảm bảo an toàn thông tin, an ninh mạng của các doanh nghiệp tại Việt Nam hiện nay?

Ông Ngô Tuấn Anh: Theo một nghiên cứu của Bkav, tại Việt Nam có tới 40% website có lỗ hổng,

| Một thống kê của Bkav cho thấy, có hơn 300 nghìn thiết bị định tuyến Internet (router) tại Việt Nam đang chứa lỗ hổng, trong đó tới 93% được sản xuất tại Trung Quốc. Từ năm 2014, nhiều lỗ hổng an ninh trên router - được coi là cửa ngõ kết nối Internet của hệ thống - đã được phát hiện và công bố rộng rãi. Trong số này có những lỗi cho phép tin tặc dễ dàng chiếm quyền điều khiển hệ thống từ xa, được Bkav gọi chung là Pet Hole. Tuy nhiên, hiện chưa có một bản vá toàn diện nào được đưa ra và việc cập nhật bản vá cho router cũng khó khăn hơn nhiều so với vá lỗi phần mềm. Công ty Bkav đã tiến hành khảo sát, thực hiện nghiên cứu trên diện rộng nhằm kiểm tra mức độ an ninh của 21 triệu router có nguy cơ dính lỗi trên thế giới. Kết quả là có hơn 5,6 triệu router đang tồn tại lỗ hổng. Ấn Độ là nước có số lượng router chứa lỗ hổng nhiều nhất là 565.000. Đứng thứ hai và thứ ba lần lượt là Indonesia (503.000) và Mexico (439.000) còn Việt Nam đứng thứ tư với 332.440 thiết bị tồn tại Pet Hole. Trong số các router này, có tới 93% được sản xuất tại Trung Quốc, từ các hãng như TP-Link, ZTE, Huawei và D-Link... Bkav cho biết, lỗ hổng Pet Hole nguy hiểm hơn Heartbleed, một trong những lỗ hổng bảo mật lớn nhất trong lịch sử Internet. Một hacker nghiệp dư cũng có thể thông qua router có lỗ hổng để chặn thông tin trao đổi của người dùng, chuyển hướng truy cập DNS để điều hướng đến website mà chúng mong muốn... "Router giống như cánh cửa kết nối người dùng đến Internet. Việc hàng trăm nghìn hệ thống có lỗ hổng tiềm ẩn nguy cơ đối với an ninh quốc gia. Nếu một nước có mưu đồ gián điệp nước khác, họ hoàn toàn có thể thực hiện thông qua cửa ngõ router", ông Ngô Tuấn Anh, Phó giám đốc Bkav, nhận định. |

hằng tháng có hơn 300 website bị tấn công. Điều này cho thấy việc đảm bảo an toàn thông tin, an ninh mạng của các doanh nghiệp tại Việt Nam chưa được coi trọng đúng mức.

Hầu như cơ quan, doanh nghiệp, tổ chức nào cũng có website, song công tác đảm bảo an ninh cho "cửa ngõ" này vẫn còn nhiều thiếu sót. Những lỗ hổng trên website chủ yếu xuất phát từ việc thiếu quy trình kiểm tra đánh giá cũng như kinh nghiệm về lập trình an toàn của đội ngũ lập trình viên. Đây là nguyên nhân chính của các vụ lộ lọt thông tin thẻ tín dụng, bí mật kinh doanh dẫn đến việc các công ty, tổ chức bị xâm nhập, bị đánh cắp thông tin xảy ra thường xuyên trong vài năm gần đây.

Các cuộc tấn công bằng phần mềm gián điệp (spyware) xâm nhập hệ thống để đánh cắp thông tin, phát hoại ngày càng xuất hiện nhiều, điển hình là vụ tấn công vào Việt Nam Airlines và 2 sân bay vừa qua.

Phần mềm gián điệp khó phát hiện

PV: Ông có thể cho biết những thủ đoạn mà tội phạm công nghệ cao thường sử dụng để tấn công các “con mồi” của mình?

Ông Ngô Tuấn Anh: Một kịch bản tấn công đơn giản thường được những kẻ đứng đằng sau mạng lưới ngầm này sử dụng để phát tán phần mềm gián điệp là gửi email đính kèm các file văn bản với nội dung là một văn bản có thật của nơi bị tấn công, địa chỉ email là có thật, mở file ra thì đúng là có nội dung có thật nhưng đồng thời lại bị nhiễm virus do trong file có chứa sẵn phần mềm gián điệp. Khi các file văn bản này được mở ra, phần mềm gián điệp sẽ xâm nhập, kiểm soát máy tính. Chúng ẩn náu bằng cách giả dạng các phần mềm phổ biến như Windows Update, Adobe Flash, bộ gõ Unikey, từ điển… Chúng chỉ hoạt động khi có lệnh của những kẻ điều khiển chúng nên rất khó phát hiện. Các mã độc này âm thầm đánh cắp thông tin… gửi về máy chủ điều khiển, đồng thời thông qua máy chủ điều khiển, chúng nhận lệnh để thực hiện các hành vi phá hoại khác.

Tôi được biết gần đây, một số đối tượng sử dụng tính năng Facebook Live để đăng các đoạn video ngắn có nội dung là những hình ảnh khêu gợi, gây tò mò cho người dùng. Sau đó, lấy lý do tốc độ đường truyền không ổn định, các đối tượng này đã yêu cầu người dùng click (nhấp chuột) vào một đường link (địa chỉ một trang web) để có thể xem đầy đủ video clip.

Đặc biệt, những bài viết có sử dụng tính năng Facebook Live này thường được chia sẻ vào group (cộng đồng) lớn trên facebook nhằm thu hút nhiều người dùng hơn. Một vài người dùng cảnh giác đã kiểm tra lại thông tin cá nhân của một số đối tượng sử dụng Facebook Live để phát tán những hình ảnh này. Hầu hết đều là những tài khoản mới lập với rất ít bài viết được đăng trên dòng thời gian (Timeline).

Tính năng Live (truyền hình trực tiếp) trên facebook rất được người dùng hào hứng đón nhận và sử dụng ngày càng phổ biến. Tuy nhiên, một số đối tượng đã bắt đầu lợi dụng tính năng này để lừa đảo người dùng nhằm mục đích phát tán mã độc, đánh cắp thông tin cá nhân hay tăng ranking (xếp hạng) kiếm tiến quảng cáo theo lượt truy cập cho một số website.

Thế nên qua đây, tôi cũng khuyến cáo người dùng facebook nên thận trọng khi bấm vào các liên kết lạ trên facebook. Tuyệt đối không nhập tài khoản facebook ở các trang web khi chưa kiểm tra địa chỉ trên trình duyệt là facebook.com với chữ https màu xanh. Đồng thời, không tải hoặc cài đặt bất kỳ phần mềm nào từ các liên kết đã click vào. Ngoài ra, người dùng nên cài đặt thường trực phần mềm bảo mật có tính năng phát hiện và ngăn chặn hành vi lừa đảo trên facebook.

Thời gian qua, rất nhiều chuyên gia công nghệ thông tin trên thế giới đã lên tiếng cảnh báo về xu hướng chuyển sang tấn công vào các mạng xã hội như facebook, Twitter, LinkedIn. Mới đây nhất, tôi được biết hãng bảo mật Checkpoint đã phát hiện một lỗ hổng facebook có thể đã giúp các tin tặc viết lại tin nhắn của người dùng và thậm chí phát tán cả virus.

Giải pháp nào để đối phó?

PV: Vậy chúng ta cần phải có những phương án nào, để đối phó với các thủ đoạn trên của tội phạm công nghệ cao? Thưa ông!

Ông Ngô Tuấn Anh: Trong những năm qua, Bkav cũng đã nhiều lần cảnh báo về phần mềm gián điệp tại Việt Nam. Đơn cử như, trong năm 2013, Bkav đã cảnh báo và phân tích 2 lỗ hổng MS13-051 và MS12-027 trên phần mềm Microsoft Word là 2 "vũ khí" được tin tặc sử dụng trong chiến dịch phần mềm gián điệp hoành hành tại Việt Nam. Lỗ hổng MS13-051 tồn tại trong cơ chế xử lý ảnh PNG của Microsoft Office 2003 đã bị hacker âm thầm khai thác từ năm 2009 và trong suốt 4 năm 2009-2013, nhiều người dùng tại Việt Nam có thể đã trở thành nạn nhân của tội phạm mạng mà không hề hay biết.

Vậy đối với người sử dụng: Chúng ta không tùy tiện cài đặt phần mềm không rõ nguồn gốc trên mạng, vì đây vẫn là con đường phát tán virus chính của hacker, chỉ nên cài đặt phần mềm có nguồn gốc rõ ràng, đảm bảo. ngoài ra cần sử dụng thường trực phần mềm phòng chống virus thường trực trên máy tính, điện thoại thông minh của mình để đảm bảo an toàn. Tuyệt đối không bấm vào các đường link nhận được mà không rõ nguồn gốc vì có thể bị cài mã độc, mất mật khẩu.

Hiện tại, Việt Nam đã có Cục An toàn thông tin thuộc Bộ Thông tin và Truyền thông, Cục An ninh mạng - Bộ Công an chịu trách nhiệm đảm bảo về an toàn, an ninh mạng quốc gia. Bên cạnh đó còn có Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam - VnCERT chịu trách nhiệm điều phối, ứng cứu khi xảy ra các sự cố an ninh mạng. Như vậy về tổ chức thực tế chúng ta đã có các cơ quan chủ trì, việc quan trọng nhất là làm thế nào để phát huy, bổ sung nguồn lực an ninh mạng đông đảo cũng như phối hợp nhịp nhàng, hiệu quả khi có sự cố cần xử lý.

Còn đối với cơ quan, tổ chức: Đầu tư nguồn lực về an ninh mạng, như đã nói các dự án mới hoặc nâng cấp nên dành ra 5-10% ngân sách cho việc này. Đặc biệt, ngoài việc mua sắm trang thiết bị cần chú trọng đầu tư xây dựng hệ thống quản lý vận hành hệ thống một cách an ninh, tổ chức đào tạo an ninh cho đội ngũ quản tri, vận hành hệ thống

PV: Xin cảm ơn ông!

| Ông Võ Đỗ Thắng, Giám đốc Trung tâm An ninh mạng Athena: Thận trọng khi sử dụng sản phẩm công nghệ thông tin của Trung Quốc Cuộc tấn công vào 2 sân bay Nội Bài, Tân Sơn Nhất đã có sự chuẩn bị lâu

dài. Ở các cuộc tấn công thông thường, tin tặc chỉ thay đổi được giao diện trang web, còn những dữ liệu trong hệ thống hầu như không bị ảnh hưởng. Còn trong vụ tấn công này, hàng trăm nghìn dữ liệu Bông sen vàng của Việt Nam Airlines đã bị tung lên mạng, chứng tỏ tin tặc đã tiếp cận được rất sâu bên trong hệ thống. Hơn thế nữa, tin tặc tấn công cùng một lúc cả 2 sân bay Nội Bài và Tân Sơn Nhất chứng tỏ chúng đã chuẩn bị rất kỹ và chuyên nghiệp. Theo tôi, việc thông tin cá nhân của 400.000 khách hàng Bông Sen Vàng bị công khai trên mạng internet có thể sẽ để lại những hậu quả rất nguy hiểm. Ví dụ, trong những khách hàng của Việt Nam Airlines chắc chắn có những chính khách thường xuyên đi công tác và phải di chuyển bằng máy bay thì tất nhiên họ sẽ không muốn thông tin về chuyến bay của mình bị người khác biết. Vì vậy chẳng may bọn khủng bố có được các thông tin về lịch trình của chuyến bay thì sẽ rất nguy hiểm. Đa số các doanh nghiệp ở Việt Nam là doanh nghiệp nhỏ và vừa, họ chưa thực sự quan tâm đến vấn đề an toàn thông tin một cách đúng mực. Những doanh nghiệp lớn có mức độ quan tâm tốt hơn còn doanh nghiệp nhỏ và vừa thì chỉ chiếm khoảng 5-10% trên cả nước. Có lẽ vì chi phí dành cho việc đảm bảo an ninh mạng khá cao, hơn nữa chủ doanh nghiệp cũng chưa ý thức được sự nguy hiểm của các cuộc tấn công mạng. Nhiều doanh nghiệp Việt Nam sử dụng sản phẩm của Công ty Huawei Trung Quốc cho hạ tầng phần cứng của công ty mình, cũng có thể là nguyên nhân dẫn đến nhiều cuộc tấn công mạng trong thời gian qua. Vì Huawei đã từng dính nhiều “phốt” trên thế giới. Chủ yếu theo kiểu, phiên bản đầu tiên Huawei bán cho khách hàng rất chuẩn, tuy nhiên tới phiên bản thứ hai hay khi update (nâng cấp) phần mềm Huawei sẽ đưa mã độc vào phần cứng hoặc hệ điều hành của khách. Và điều này thì khách hàng hầu như sẽ chẳng bao giờ biết được. Ngoài cách tấn công từ xa là tìm các lỗ hổng của hệ thống (gọi là kỹ thuật), thì còn một cách khác là cài gián điệp. Lúc đó, các nhóm tin tặc sẽ mua chuộc những nhân viên đang làm việc tại các doanh nghiệp, tổ chức mà chúng nhắm tới. Khi đó tin tặc sẽ chỉ cần gửi email và gián điệp chỉ cần bấm vào đường link tải mã độc về máy tính cá nhân và chuyện sau đó mã độc sẽ làm nốt những công việc còn lại. Trước hết, các tổ chức, doanh nghiệp cần cố gắng hết sức kiểm tra, giám sát, khi có sự cố là phải tập trung khắc phục. Bên cạnh đó, cần phải xây dựng được hệ thống dự phòng để sử dụng trong trường hợp bị tấn công. Khi đó, sẽ ngay lập tức cô lập hệ thống bị tấn công để tìm ra nguyên nhân khắc phục sự cố. Có thể nói, việc xây dựng một phương án dự phòng là tối quan trọng đối với những tổ chức quan trọng của Nhà nước, Chính phủ, cũng như của các doanh nghiệp lớn. Vì chắc chắn một điều là không một hệ thống nào có thể đảm bảo 100% an toàn bởi tội phạm công nghệ cao. |

Xuân Hinh - Cẩm Tú - Thảo Phượng

Năng lượng Mới số 547

-

Vietnam Security Summit 2026: Bảo vệ tương lai số trong thế giới hậu lượng tử và AI

-

Tin tức kinh tế ngày 31/3: Đề xuất tăng lương cơ sở lên 2,53 triệu đồng/tháng

-

Tin tức kinh tế ngày 24/3: Vietnam Airlines ngừng 7 đường bay nội địa

-

Công ước Hà Nội: Minh chứng cho tinh thần đoàn kết và thượng tôn pháp luật

-

Ngành năng lượng trước mối đe dọa an ninh mạng chưa từng có

-

Tổng Bí thư, Chủ tịch nước Tô Lâm sắp thăm chính thức Thái Lan

-

Bộ Công Thương đề xuất lập Cục Năng lượng - Dầu khí

-

Ánh sáng Hồ Chí Minh soi đường cho chúng ta đi

-

Phát biểu của Tổng Bí thư, Chủ tịch nước Tô Lâm tại Lễ kỷ niệm 120 năm Ngày truyền thống Đại học Quốc gia Hà Nội

-

Yêu cầu các bên liên quan tôn trọng chủ quyền của Việt Nam đối với quần đảo Trường Sa